Jaringan Wifi memiliki lebih banyak kelemahan dibanding dengan jaringan kabel. Saat ini perkembangan teknologi wifi sangat signifikan sejalan dengan kebutuhan sistem informasi yang

mobile. Banyak penyedia jasa wireless seperti hotspot komersil, ISP, Warnet, kampus-kampus

maupun perkantoran sudah mulai memanfaatkan wifi pada jaringan masing masing, tetapi sangat sedikit yang memperhatikan keamanan komunikasi data pada jaringan wireless tersebut. Hal ini membuat para hacker menjadi tertarik untuk mengexplore keamampuannya untuk melakukan berbagai aktifitas yang biasanya ilegal menggunakan wifi. Pada artikel ini akan dibahas berbagai jenis aktivitas dan metode yang dilakukan para hacker wireless ataupun para pemula dalam melakukan wardriving. Wardriving adalah kegiatan atau aktivitas untuk mendapatkan informasi tentang suatu jaringan wifi dan mendapatkan akses terhadap jaringan wireless tersebut. Umumnya bertujuan untuk mendapatkan koneksi internet, tetapi banyak juga yang melakukan untuk maksud-maksud tertentu mulai dari rasa keingintahuan, coba coba, research, tugas praktikum, kejahatan dan lain lain.

Kelemahan Wireless

Kelemahan jaringan wireless secara umum dapat dibagi menjadi 2 jenis, yakni kelemahan pada konfigurasi dan kelemahan pada jenis enkripsi yang digunakan. Salah satu contoh penyebab kelemahan pada konfigurasi karena saat ini untuk membangun sebuah jaringan wireless cukup mudah. Banyak vendor yang menyediakan fasilitas yang memudahkan pengguna atau admin jaringan sehingga sering ditemukan wireless yang masih menggunakan konfigurasi wireless default bawaan vendor. Penulis sering menemukan wireless yang dipasang pada jaringan masih menggunakan setting default bawaan vendor seperti SSID, IP Address , remote manajemen, DHCP enable, kanal frekuensi, tanpa enkripsi bahkan user/password untuk administrasi wireless tersebut. WEP (Wired Equivalent Privacy) yang menjadi standart keamanan wireless sebelumnya, saat ini dapat dengan mudah dipecahkan dengan berbagai tools yang tersedia gratis di internet. WPA-PSK dan LEAP yang dianggap menjadi solusi menggantikan WEP, saat ini juga sudah dapat dipecahkan dengan metode dictionary attack secara offline.

Beberapa kegiatan dan aktifitas yang dilakukan untuk mengamanan jaringan wireless antara lain:

1. Menyembunyikan SSID

Banyak administrator menyembunyikan Services Set Id (SSID) jaringan wireless mereka dengan maksud agar hanya yang mengetahui SSID yang dapat terhubung ke jaringan mereka. Hal ini tidaklah benar, karena SSID sebenarnya tidak dapat disembuyikan secara sempurna. Pada saat saat tertentu atau khususnya saat client akan terhubung (assosiate) atau ketika akan memutuskan diri (deauthentication) dari sebuah jaringan wireless, maka client akan tetap mengirimkan SSID dalam bentuk plain text (meskipun menggunakan enkripsi), sehingga jika kita bermaksud menyadapnya, dapat dengan mudah menemukan informasi tersebut. Beberapa tools yang dapat digunakan untuk mendapatkan ssid yang dihidden antara lain, kismet (kisMAC), ssid_jack (airjack), aircrack , void11 dan masih banyak lagi.

2. Keamanan wireless hanya dengan kunci WEP

WEP merupakan standart keamanan & enkripsi pertama yang digunakan pada wireless, WEP

memiliki berbagai kelemahan antara lain :

* Masalah kunci yang lemah, algoritma RC4 yang digunakan dapat dipecahkan.

* WEP menggunakan kunci yang bersifat statis

* Masalah initialization vector (IV) WEP

* Masalah integritas pesan Cyclic Redundancy Check (CRC-32)

WEP terdiri dari dua tingkatan, yakni kunci 64 bit, dan 128 bit. Sebenarnya kunci rahasia pada kunci WEP 64 bit hanya 40 bit, sedang 24bit merupakan Inisialisasi Vektor (IV). Demikian juga pada kunci WEP 128 bit, kunci rahasia terdiri dari 104bit.

Serangan-serangan pada kelemahan WEP antara lain :

- Serangan terhadap kelemahan inisialisasi vektor (IV), sering disebut FMS attack. FMS singkatan dari nama ketiga penemu kelemahan IV yakni Fluhrer, Mantin, dan Shamir. Serangan ini dilakukan dengan cara mengumpulkan IV yang lemah sebanyak-banyaknya. Semakin banyak IV lemah yang diperoleh, semakin cepat ditemukan kunci yang digunakan ( www.drizzle.com/~aboba/IEEE/rc4_ksaproc.pdf )

- Mendapatkan IV yang unik melalui packet data yang diperoleh untuk diolah untuk proses cracking kunci WEP dengan lebih cepat. Cara ini disebut chopping attack, pertama kali ditemukan oleh h1kari. Teknik ini hanya membutuhkan IV yang unik sehingga mengurangi kebutuhan IV yang lemah dalam melakukan cracking WEP.

- Kedua serangan diatas membutuhkan waktu dan packet yang cukup, untuk mempersingkat waktu, para hacker biasanya melakukan traffic injection. Traffic Injection yang sering dilakukan adalah dengan cara mengumpulkan packet ARP kemudian mengirimkan kembali ke access point. Hal ini mengakibatkan pengumpulan initial vektor lebih mudah dan cepat. Berbeda dengan serangan pertama dan kedua, untuk serangan traffic injection,diperlukan spesifikasi alat dan aplikasi tertentu yang mulai jarang ditemui di toko-toko, mulai dari chipset, versi firmware, dan versi driver serta tidak jarang harus melakukan patching terhadap driver dan aplikasinya.

3. Keamanan wireless hanya dengan kunci WPA-PSK atau WPA2-PSK

WPA merupakan teknologi keamanan sementara yang diciptakan untuk menggantikan kunci WEP. Ada dua jenis yakni WPA personal (WPA-PSK), dan WPA-RADIUS. Saat ini yang sudah dapat di crack adalah WPA-PSK, yakni dengan metode brute force attack secara offline. Brute force dengan menggunakan mencoba-coba banyak kata dari suatu kamus. Serangan ini akan berhasil jika passphrase yang yang digunakan wireless tersebut memang terapat pada kamus kata yang digunakan si hacker. Untuk mencegah adanya serangan terhadap keamanan wireless menggunakan WPA-PSK, gunakanlah passphrase yang cukup panjang (satu kalimat). Tools yang sangat terkenal digunakan melakukan serangan ini adalah CoWPAtty ( http://www.churchofwifi.org/ ) dan aircrack ( http://www.aircrack-ng.org ) . Tools ini memerlukan daftar kata atau wordlist, dapat di ambil dari http://wordlist.sourceforge.net/

4. MAC Filtering

Hampir setiap wireless access point maupun router difasilitasi dengan keamanan MAC Filtering. Hal ini sebenarnya tidak banyak membantu dalam mengamankan komunikasi wireless, karena MAC address sangat mudah dispoofing atau bahkan dirubah. Tools ifconfig pada OS Linux/Unix atau beragam tools spt network utilitis, regedit, smac, machange pada OS windows dengan mudah digunakan untuk spoofing atau mengganti MAC address. Penulis masih sering menemukan wifi di perkantoran dan bahkan ISP (yang biasanya digunakan oleh warnet-warnet) yang hanya menggunakan proteksi MAC Filtering. Dengan menggunakan aplikasi wardriving seperti kismet/kisMAC atau aircrack tools, dapat diperoleh informasi MAC address tiap client yang sedang terhubung ke sebuah Access Point. Setelah mendapatkan informasi tersebut, kita dapat terhubung ke Access point dengan mengubah MAC sesuai dengan client tadi. Pada jaringan wireless, duplikasi MAC adress tidak mengakibatkan konflik. Hanya membutuhkan IP yang berbeda dengan client yang tadi.

5. Captive Portal

Infrastruktur Captive Portal awalnya didesign untuk keperluan komunitas yang

memungkinkan semua orang dapat terhubung (open network). Captive portal sebenarnya

merupakan mesin router atau gateway yang memproteksi atau tidak mengizinkan adanya trafik

hingga user melakukan registrasi/otentikasi. Berikut cara kerja captive portal :

* user dengan wireless client diizinkan untuk terhubung wireless untuk mendapatkan IP

address (DHCP)

* block semua trafik kecuali yang menuju ke captive portal (Registrasi/Otentikasi berbasis

web) yang terletak pada jaringan kabel.

* redirect atau belokkan semua trafik web ke captive portal

* setelah user melakukan registrasi atau login, izinkan akses ke jaringan (internet)

Beberapa hal yang perlu diperhatikan, bahwa captive portal hanya melakukan tracking koneksi

client berdasarkan IP dan MAC address setelah melakukan otentikasi. Hal ini membuat captive

portal masih dimungkinkan digunakan tanpa otentikasi karena IP dan MAC adress dapat dispoofing.

Serangan dengan melakukan spoofing IP dan MAC. Spoofing MAC adress seperti yang sudah

dijelaskan pada bagian 4 diatas. Sedang untuk spoofing IP, diperlukan usaha yang lebih yakni

dengan memanfaatkan ARP cache poisoning, kita dapat melakukan redirect trafik dari client yang

sudah terhubung sebelumnya.

Serangan lain yang cukup mudah dilakukan adalah menggunakan Rogue AP, yaitu mensetup Access

Point (biasanya menggunakan HostAP) yang menggunakan komponen informasi yang sama seperti

AP target seperti SSID, BSSID hingga kanal frekwensi yang digunakan. Sehingga ketika ada client

yang akan terhubung ke AP buatan kita, dapat kita membelokkan trafik ke AP sebenarnya.

Tidak jarang captive portal yang dibangun pada suatu hotspot memiliki kelemahan pada konfigurasi

atau design jaringannya. Misalnya, otentikasi masih menggunakan plain text (http), managemen

jaringan dapat diakses melalui wireless (berada pada satu network), dan masih banyak lagi.

Kelemahan lain dari captive portal adalah bahwa komunikasi data atau trafik ketika sudah

melakukan otentikasi (terhubung jaringan) akan dikirimkan masih belum terenkripsi, sehingga

dengan mudah dapat disadap oleh para hacker. Untuk itu perlu berhati-hati melakukan koneksi pada

jaringan hotspot, agar mengusahakan menggunakan komunikasi protokol yang aman seperti

https,pop3s, ssh, imaps dst.

Translate

Total Tayangan Halaman

Jumat, 26 September 2008

Wireless Security (Hacking Wifi)

Diposting oleh

Haris Budiantoh

di

00.19

0

komentar

![]()

Label: komputer

Kamis, 25 September 2008

Praktikum DNS

I. Tujuan

Praktikan mampu memahami apa yang itu DNS, cara kerja DNS. Mampu

melakukan instalasi serta mampu melakukan setting DNS server pada sistem

operasi Linux

II. Keperluan

a. Koneksi Internet dan IP NameServer ISP sebagai forwarders

b. Paket bind dari Fedora Core 5

c. Praktikan mengetahui pengertian dan cara kerja DNS server

III. Dasar Teori

DNS dapat disamakan fungsinya dengan buku telepon. Dimana setiap

komputer di jaringan Internet memiliki host name (nama komputer) dan

Internet Protocol (IP) address. Secara umum, setiap client yang akan

mengkoneksikan komputer yang satu ke komputer yang lain, akan

menggunakan host name.

Lalu komputer anda akan menghubungi DNS server untuk mencek host name

yang anda minta tersebut berapa IP address-nya. IP address ini yang

digunakan untuk mengkoneksikan komputer anda dengan komputer lainnya

IV. Langkah-langkah Praktikum

Sebelum melakukan konfigurasi server DNS, perlu diketahui beberapa tools

dalam checking DNS server seperti nslookup (windows dan linux) dan host dan dig

A. nslookup

Perintah dasar untuk me-resolve host name dari sebuah server (missal

google.com) dapat menggunakan perintah nslookup [hostname]. Perintah ini

terdapat pada system operasi Linux maupun Windows.

a. Cara mencari host di Linux dengan nslookup

Nslookup digunakan untuk mengetahui alamat IP atau alamat Host.

josh@learningwithexpert:~$ nslookup

> google.com

Server: 172.24.14.1

Address: 172.24.14.1#53

Non-authoritative answer:

Name: google.com

Address: 64.233.167.99

Name: google.com

Address: 64.233.187.99

Name: google.com

Address: 72.14.207.99

> te.ugm.ac.id

Server: 172.24.14.1

Address: 172.24.14.1#53

Non-authoritative answer:

Name: te.ugm.ac.id

Address: 222.124.24.18

b. Cara mencari host di Windows

Menggunakan nslookup pada system operasi windows

Ketik > nslookup [alamat DNS server] [alamat yang dituju]

Pada saat alamat DNS server dikosongi, maka server DNS yang

digunakan untuk mendapatkan alamat host adalah server DNS defaultnya.

C:\Documents and Settings\josh>nslookup www.ugm.ac.id

Server: penguin.ugm

Address: 172.16.30.7

Name: www.ugm.ac.id

Address: 222.124.24.14

C:\Documents and Settings\josh>nslookup

Default Server: penguin.ugm

Address: 172.16.30.7

> te.ugm.ac.id

Server: penguin.ugm

Address: 172.16.30.7

Non-authoritative answer:

Name: te.ugm.ac.id

Address: 222.124.24.18

download artikel lengkap disini

Diposting oleh

Haris Budiantoh

di

22.47

0

komentar

![]()

Label: komputer

Article

1. Pengertian Dan Cara Install Mikrotik

2.Belajar Menggunakan Microsoft Telnet

3.Praktikum DNS

4.Wireless security (hacking wifi)

5. Jaringan Komputer

6. Download Pcmav1.6

7. Belajar Mengetik Sambil Bermain

8. Google Hack

9. IDM (Internet Download manager)

Diposting oleh

Haris Budiantoh

di

22.36

0

komentar

![]()

Selasa, 23 September 2008

Anti Virus

Anti Virus Terbaru

1. Pcmav 1.7

2. Pcmav 1.6

3. AVG Free Edition 8.0.169

4. Avast! Home Edition 4.8.1229

5. AntiVir Personal 8.1.00.331

6. Recuva 1.18.344

7. ClamWin_Portable_0.93.1

Diposting oleh

Haris Budiantoh

di

01.29

0

komentar

![]()

Label: komputer

SOFTWARE

Browsers and Plugins

1. Google hack Portable

2.Flash Player 10.0.12.36 (IE)

3.Flashget1.9.6.1073

File Transfer

1. FileZilla_Portable_3.0.11

2.Simple Socket File Transfer 1.0

Compression and Backup

1. Winrar_3.80_Beta_5

2.jZip 1.2.0.41079

Audio and Video

1. mp3 resizer

2.Audio Recorder for Free 9.1

3.Monkey's Audio 4.01 beta 2

4.K-Lite Codec Pack Mega 4.1.7 Full

Chat

1.yahoo masenger 9.0

2.pidgin portable

3.Miranda IM Portable 0.7.8

Developer Tools

1.Notepad++ portable

2.AbiWord Portable 2.6.2

Diposting oleh

Haris Budiantoh

di

01.22

0

komentar

![]()

Label: komputer

Senin, 22 September 2008

Google hack (tips pencarian dengan google)

Google bisa dikatakan sebagai salah satu search engine terbesar dan terlengkap didunia, dan hampir sebagian besar pengguna internet termasuk di Indonesia pasti sering menggunakan fasilitas ini. Tapi apakah kita termasuk pengguna yang hanya mengetikkan langsung kata/kalimat pencarian di search engine nya ? atau maksimal hanya menggunakan fasilitas tanda petik? atau kita sudah berkali-kali melakukan pencarian tetapi hasilnya tidak memuaskan ? Apakah ketika mencari file pdf anda sudah biasa dengan menambahkan pencarian dengan filetype:pdf ?

Hampir semua [top] search engine menyediakan fasilitas customisasi pencarian, termasuk google. Tetapi sebagian pengguna mungkin tidak atau belum memanfaatkan fasilitas ini. Walaupun fasilitas yang disediakan sangat banyak, minimal kita tahu dan bisa menggunakan beberapa fasilitas yang cukup penting. Misalnya :

->Ketika mencari dua kata atau lebih, agar tepat sesuai kalimat yang ditulis, gunakan tanda petik

Agar tidak menampilkan hasil pencarian dengan kata tertentu, gunakan tanda minus (-), misalnya : download freeware -shareware

->Kita bisa menggunakan google sebagai kalkulator ( arithmetic, persentasi, konversi unit dan sebagainya). Selengkapnya disini

->Untuk mencari file tertentu tambahkan di pencarian filetype:tipe-file. Misalnya : komputer tutorial filetype:pdf or filetype:doc

Mencari definisi kata bisa digunakan define. Misalnya : define:blogging

Itu hanya sebagian kecil saja. Jika ingin lebih praktis, gunakan saja google hack. Aplikasi sederhana untuk mempermudah pencarian melalui google.di jamin............

anda bisa mendownload disini

Diposting oleh

Haris Budiantoh

di

01.47

0

komentar

![]()

Label: komputer

Jumat, 12 September 2008

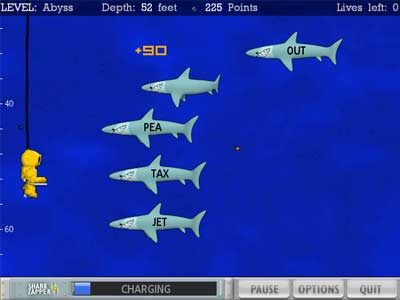

Belajar Mengetik Sambil Bermain

Salah satu metode belajar yang menarik adalah belajar sambil bermain. Dengan metode ini pikiran kita akan lebih rileks dalam belajar. Karena kita tidak merasa “terbebani” dengan kata belajar. Dulu, banyak yang menganggap kalau belajar itu menjemukan dan nggak asyik. Tapi, sekarang berbeda. Banyak sekali metode belajar yang dikemas dalam permaian. Salah satunya belajar mengetik 10 Jari. ![]()

Pertama kali saya belajar mengetik sepuluh jari terasa sangat membosankan. Karena metode belajar mengetiknya hanya dengan menggunakan mesin ketik dan selembar tulisan yang harus diketik ulang dengan mengetik menggunakan 10 jari. Karena saya termasuk tipe orang yang moody, maka belajar mengetik sepuluh jari tidak berlangsung lama. Setelah hampir satu bulan, akhrinya saya kembali lagi ke pola lama, mengetik dengan 11 jari alias memakai jari telunjuk saja ![]() .pemainanya bukan sepe rti yang di atas saja, masih banyak permainan yang lainya. silahkan baca selengkapnya.

.pemainanya bukan sepe rti yang di atas saja, masih banyak permainan yang lainya. silahkan baca selengkapnya.

disini saya menyediakan game+crack nya, kalau mau download klik aja di sini.

Setelah memiliki komputer, saya pun bertekad untuk belajar mengetik sepuluh jari. Namun, saya ingin menggunakan cara belajar yang menyenangkan dan tidak membosankan. Salah seorang teman pun menyarankan untuk menggunakan Typer Shark Deluxe, sebuah aplikasi game buatan popcap games. Didalam game ini kita ada dua mode, yakni Tutorial Mengetik (Typing Tutor) dan Permainan Mengetik (adventure dan abyss). Kalau ingin belajar dan mengukur kemampuan mengetik pakai mode typing tutor, tapi kalau ingin langsung belajar sambil bisa langsung memilih Permainan Mengetik (kalau saya langsung pilih yang permainan aja ![]() ). Di dalam permainan ini kita harus menembak ikan pemangsa seperti hiu agar tidak mendekati kita dengan mengetikkan kata-kata di tubuh si ikan. Semakin cepat dan akurat ketikan kita, semakin banyak ikan pemangsa yang bisa kita hancurkan. Karena keinginan kuat untuk belajar mengetik sepuluh jari, maka saya mencoba untuk disiplin dengan menggunakan 10 bukan 11 jari. Dengan Typer Shark Deluxe, saya pun betah berlama-lama memainkannya. Walau pertama masih terbata-bata lama kelamaan saya bisa semakin cepat. Alhasil, secara tidak langsung kemampuan mengetik 10 jari saya bisa semakin terasah

). Di dalam permainan ini kita harus menembak ikan pemangsa seperti hiu agar tidak mendekati kita dengan mengetikkan kata-kata di tubuh si ikan. Semakin cepat dan akurat ketikan kita, semakin banyak ikan pemangsa yang bisa kita hancurkan. Karena keinginan kuat untuk belajar mengetik sepuluh jari, maka saya mencoba untuk disiplin dengan menggunakan 10 bukan 11 jari. Dengan Typer Shark Deluxe, saya pun betah berlama-lama memainkannya. Walau pertama masih terbata-bata lama kelamaan saya bisa semakin cepat. Alhasil, secara tidak langsung kemampuan mengetik 10 jari saya bisa semakin terasah ![]() .

.

Salah satu keuntungan kita bisa mengetik sepuluh jari adalah proses mengetik jadi lebih cepat. Secepat apapun mengetik 11 jari kamu masih kalah cepat dengan mengetik 10 jari. Karena dengan sepuluh jari tiap jari sudah ada tugasnya masing-masing. Percaya deh, saya sudah pernah membuktikannya ![]() . Disamping itu, kita bisa chatting di yahoo messenger dengan lebih cepat dan lebih menyenangkan, apalagi kalau lawan chatting replynya cepat sekali

. Disamping itu, kita bisa chatting di yahoo messenger dengan lebih cepat dan lebih menyenangkan, apalagi kalau lawan chatting replynya cepat sekali ![]()

So, kalau kamu ingin belajar mengetik cepat dengan sepuluh jari coba aja main game Typer shark Deluxe, Dijamin lebih menyenangkan. Kalau kita bisa belajar sambil bermain, buat apa belajar sambil pusing. ![]()

baca selengkapnya...

Diposting oleh

Haris Budiantoh

di

00.40

1 komentar

![]()

Label: komputer

Kamis, 04 September 2008

JARINGAN KOMPUTER

Jaringan komputer adalah sebuah sistem yang terdiri atas komputer dan perangkat jaringan lainnya yang bekerja bersama-sama untuk mencapai suatu tujuan yang sama.Tujuan dari jaringan komputer adalah: Gateway adalah sebuah perangkat yang digunakan untuk menghubungkan satu jaringan komputer dengan satu atau lebih jaringan komputer yang menggunakan protokol komunikasi 0yang berbeda sehingga informasi dari satu jaringan computer dapat diberikan kepada jaringan komputer lain yang protokolnya berbeda. Definisi tersebut adalah definisi gateway yang utama. Seiring dengan merebaknya internet, definisi gateway seringkali bergeser. Tidak jarang pula pemula menyamakan "gateway" dengan "router" yang sebetulnya tidak benar.

Router : Router, digunakan untuk menyambung 2 jaringan yang berbeda. Sebagai contohnya, untuk menyambungkan antara LAN dengan Internet diperlukan adanya router sebagai jembatan dari 2 jaringan tersebut.

Kedudukan router biasanya diletakkan sesudah modem, kira-kira gambarannya adalah seperti ini.

| Internet |----| Modem |----| Router |----| LAN |

Router yang digambarkan diatas berfungsi sebagai gateway, sekaligus firewall.

Diposting oleh

Haris Budiantoh

di

22.23

0

komentar

![]()

Label: komputer